Technische Umsetzung der NIS2-Richtlinie

Die NIS2-Richtlinie verpflichtet viele Unternehmen zu grundlegenden Cybersecurity-Maßnahmen. Unsere praxiserprobten Lösungen helfen dir, Anforderungen effizient umzusetzen – standardisiert, sicher, skalierbar.

10 MVPs, 4 davon mit Security-Fokus

BSI-zertifizierter APT-Response-Provider

ISO 27001-zertifizierter Service

Umfassende Expertise in Workplace, Security und Azure

Was ist NIS2 und was bedeutet das für dein Unternehmen?

Seit Oktober 2024 gilt die neue EU-Richtlinie NIS2, die europaweit verbindliche Standards für Cybersicherheit festlegt. Ziel ist es, ein einheitliches Sicherheitsniveau in der gesamten Europäischen Union zu schaffen und Unternehmen besser gegen digitale Bedrohungen zu schützen. Sie betrifft Unternehmen, die kritische oder wichtige Dienstleistungen erbringen. Auch deren Lieferketten fallen unter die neuen Anforderungen. Unternehmen, die in den Scope fallen, sind verpflichtet, konkrete Sicherheitsmaßnahmen umzusetzen. Wer jetzt handelt, minimiert Risiken, schützt sein Unternehmen – und vermeidet Bußgelder sowie persönliche Haftung für das Management.

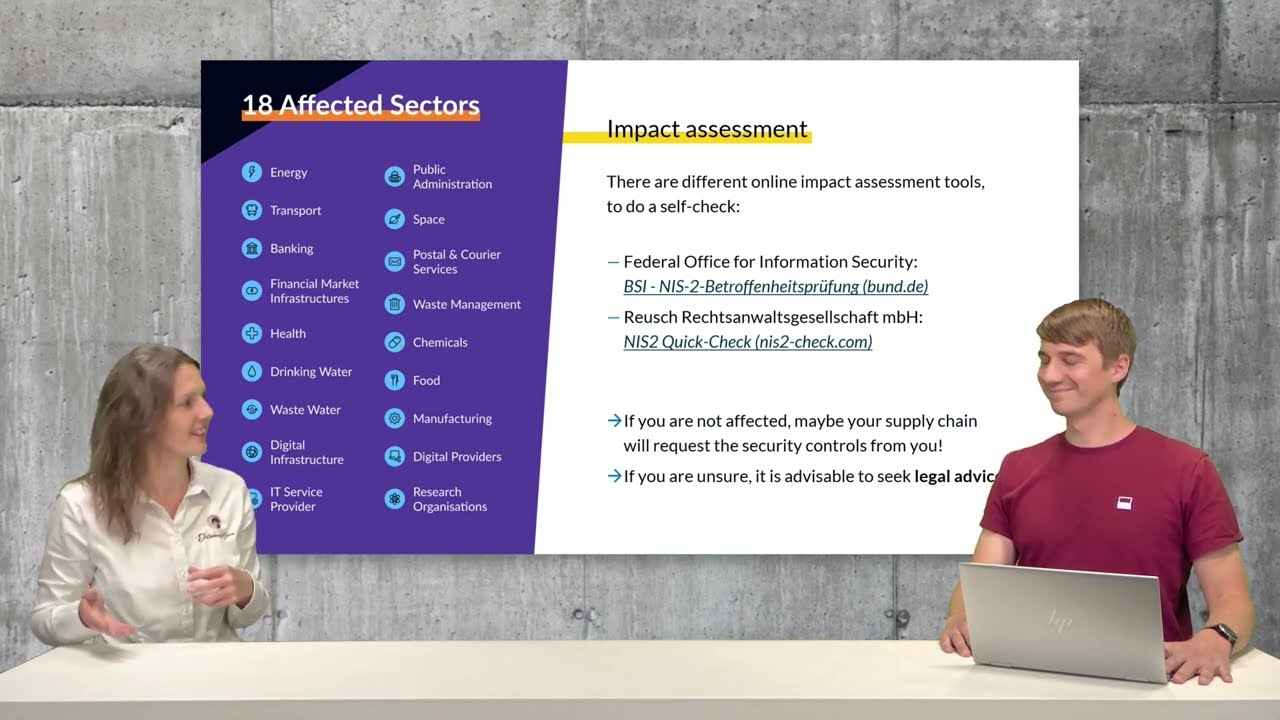

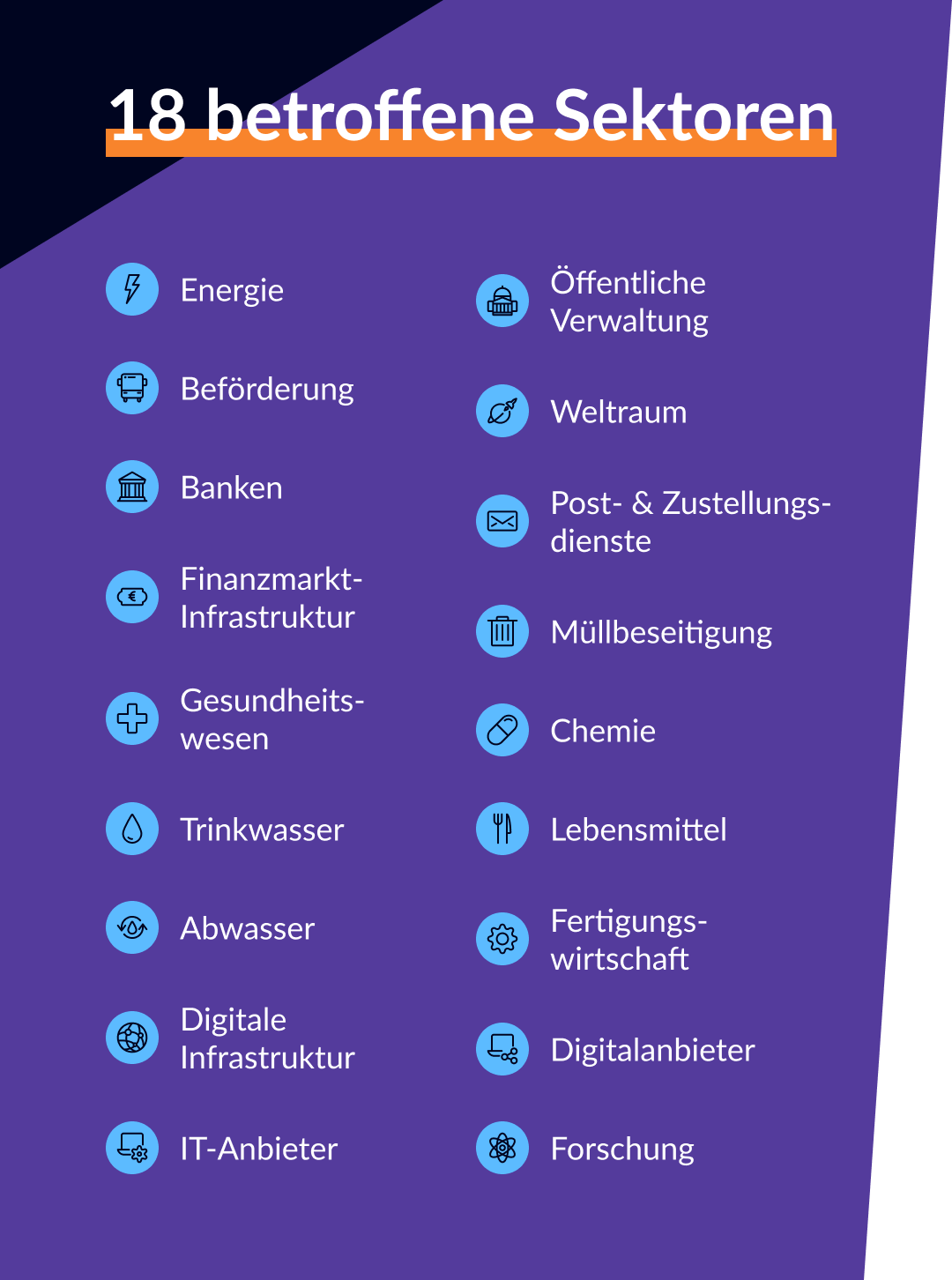

Diese Branchen sind von NIS2 betroffen

Welche Maßnahmen fordert NIS2 konkret?

Red & Dark Tenant gegen NIS2-Risiken

Risiken durch gezielte Sicherheitsmaßnahmen reduzieren

| Risk Measures | GK Services | NIS2 | CSOC | APT Response | Preventive Services | Managed Red Tennant | Dark Tenant | Data Security | Workplace/ Azure |

|---|---|---|---|---|---|---|---|---|

| Risk Analysis and Information System Security | 12.2 a) | |||||||

| Incident Handling | 12.2 b) | |||||||

| Business Continuity | 12.2 c) | |||||||

| Supply Chain Security | 12.2 d) | |||||||

| Security in Network and Information Systems | 12.2 e) | |||||||

| Effectiveness of Cybersecurity Risk Management Measures | 12.2 f) | |||||||

| Basic Computer Hygiene Practices and Cybersecurity Training | 12.2 g) | |||||||

| Cryptography | 12.2 h) | |||||||

| Human Resources Security, Access Control Policies and Asset Management | 12.2 i) | |||||||

| Multifactor Authentication or Secured Communication | 12.2 j) |

In 3 Schritten zur NIS2-Compliance

- BetroffenheitsanalyseBetroffenheitsanalyseEin spezialisierter Dienstleister oder eine Kanzlei prüft, ob und in welchem Umfang NIS2 für dein Unternehmen relevant ist. So erhältst du eine fundierte Bewertung der Betroffenheit sowie eine klare Grundlage dafür, welche Anforderungen im weiteren Prozess berücksichtigt werden müssen.

- Gap AnalyseGap AnalyseDie Analyse zeigt, welche Maßnahmen bereits umgesetzt sind und wo Handlungsbedarf besteht. Auf Basis bewährter Frameworks werden daraus pragmatische technische und organisatorische Schritte abgeleitet: vom Kick-off über Audit und Auswertung bis zur finalen Maßnahmenempfehlung.

- MaßnahmenpaketMaßnahmenpaketWährend wir dich mit unseren Managed Services auf Basis von Microsoft-Technologien bei der Definition und Umsetzung technischer Maßnahmen unterstützen, kannst du gemeinsam mit einem Partner die organisatorischen Lücken schließen.