Vom NIS2-Konzept in den Betrieb

Ein kompromittierter Admin-Account führt heute innerhalb von Stunden zur Verschlüsselung kritischer Systeme. Genau gegen dieses Szenario verlangt NIS2 operative Maßnahmen, nicht mehr nur dokumentierte Konzepte. §30 BSIG schreibt zehn Risikomanagementmaßnahmen vor, darunter Identitäts- und Zugriffskontrolle, Backup-Management und die Bewältigung von Sicherheitsvorfällen. Jonathan Haist und Jonathan Zabel zeigen zwei Bausteine, die das leisten: Der Managed Red Tenant verkleinert die Angriffsfläche privilegierter Accounts so weit, dass eine Kompromittierung gar nicht erst stattfindet, und der Managed Dark Tenant steht als vorprovisionierte Notfallumgebung bereit, die euch nach einer Verschlüsselung durch Ransomware in Stunden wieder handlungsfähig macht statt in Wochen.

Den Überblick zur Richtlinie selbst findet ihr auf unserer NIS2-Seite.

Was wir in der Stunde durchgehen

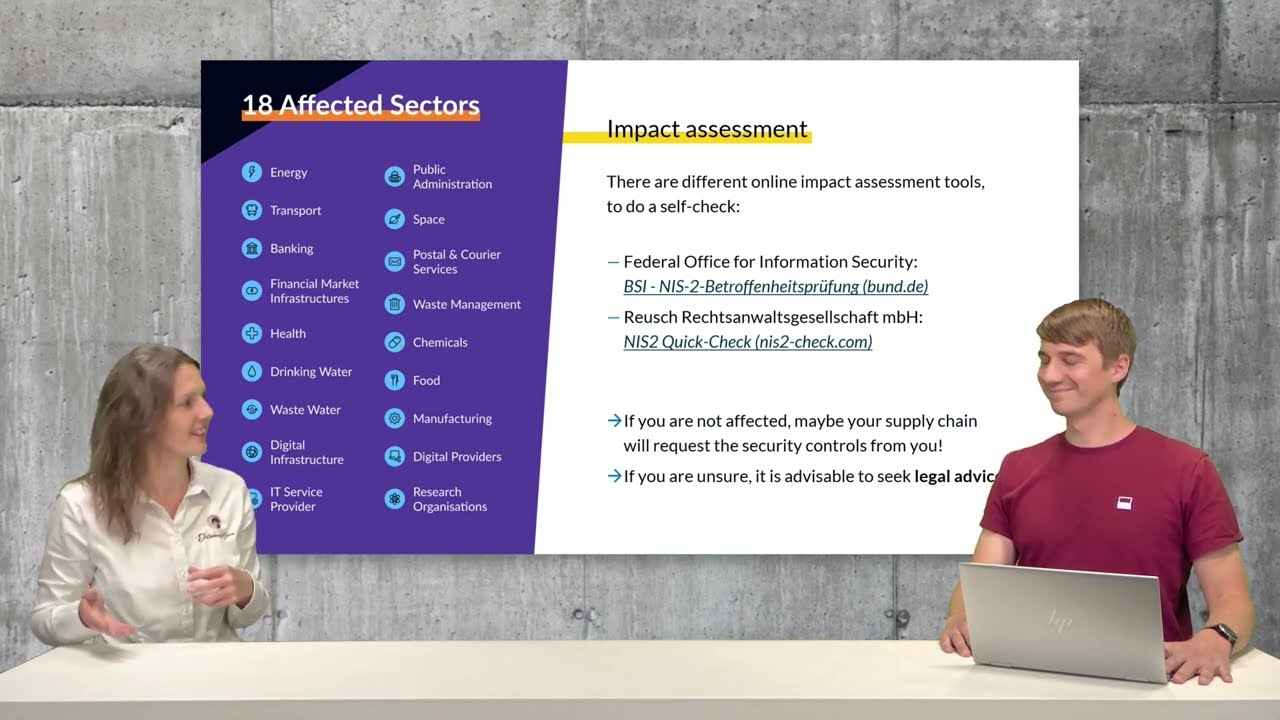

- Status NIS2: Was im NIS2UmsuCG steht, und was davon 2026 tatsächlich greift.

- Managed Red Tenant: Wie wir die Angriffsfläche privilegierter Accounts so weit verkleinern, dass eine Kompromittierung gar nicht erst zum Flächenbrand wird, und welche Risikomanagementmaßnahmen aus §30 BSIG wir damit operativ abdecken.

- Managed Dark Tenant: Wie eine vorprovisionierte Notfallumgebung dafür sorgt, dass ihr nach einer Verschlüsselung durch Ransomware in Stunden wieder handlungsfähig seid statt in Wochen, und auf welche Maßnahmen aus §30 BSIG sich das mappen lässt.

- Q&A: Eure Fragen direkt an Jonathan Haist und Jonathan Zabel.

Wen ihr trefft